Rò rỉ thông tin đăng nhập tăng 160%

(VietQ.vn) - Báo cáo của Công ty an ninh mạng Cyberint cho thấy số lượng thông tin đăng nhập bị rò rỉ năm 2025 tăng 160% so với năm trước, trở thành nguyên nhân của 22% vụ vi phạm bảo mật toàn cầu.

Aflac bị tấn công mạng, nguy cơ rò rỉ thông tin bảo hiểm và số an sinh xã hội của khách hàng

Cảnh báo rò rỉ thông tin cá nhân từ phòng khám tư nhân

Gia tăng hành vi sử dụng phần mềm không bản quyền, nguy cơ rò rỉ thông tin mật, nhiễm mã độc

Cựu kỹ sư iOS bị Apple khởi kiện vì làm rò rỉ thông tin sản phẩm chưa ra mắt

Mối đe dọa âm thầm nhưng lan rộng

Theo Báo cáo Điều tra Vi phạm Dữ liệu 2025 của Công ty Verizon, rò rỉ thông tin đăng nhập chiếm tới 22% tổng số vụ tấn công mạng trong năm 2024, vượt qua cả phishing và khai thác lỗ hổng phần mềm. Điều đáng lo ngại là phần lớn sự cố bắt đầu không phải từ những “zero-day” hay các nhóm APT tinh vi, mà chỉ đơn giản là một tài khoản bị đăng nhập trái phép.

Nguồn: Cyberint/Check Point

Nguồn: Cyberint/Check Point

Dữ liệu từ Cyberint - công ty tình báo an ninh mạng vừa được Check Point mua lại cho thấy, chỉ trong vòng một tháng, hơn 14.000 thông tin đăng nhập của các tổ chức vẫn còn hiệu lực đã bị phát tán, tiềm ẩn nguy cơ bị khai thác ngay lập tức.

Nguyên nhân của đợt gia tăng mạnh mẽ này đến từ sự phổ biến của các công cụ đánh cắp dữ liệu tự động. Mã độc “infostealer” được rao bán như một dịch vụ, cho phép ngay cả kẻ tấn công ít kinh nghiệm cũng có thể thu thập tên đăng nhập, mật khẩu từ trình duyệt hoặc bộ nhớ máy tính. Bên cạnh đó, chiến dịch phishing do AI tạo ra có thể giả mạo ngôn ngữ, giọng điệu và thương hiệu một cách chính xác, khiến người dùng dễ bị lừa.

Khi thu được dữ liệu, tin tặc thường bán chúng trên các chợ đen ngầm, kênh Telegram hoặc diễn đàn bất hợp pháp. Trung bình, việc xử lý thông tin đăng nhập bị lộ qua các kho mã nguồn công khai như GitHub mất tới 94 ngày, khoảng thời gian đủ để kẻ xấu khai thác mà không bị phát hiện.

Thông tin đăng nhập - loại “tiền tệ” mới của tội phạm mạng

Một khi đã có trong tay thông tin đăng nhập, kẻ tấn công có thể:

• Chiếm đoạt tài khoản (ATO): Đăng nhập để gửi email lừa đảo từ địa chỉ hợp pháp, thay đổi dữ liệu hoặc thực hiện giao dịch gian lận.

• Tấn công chuỗi (Credential Stuffing): Nếu người dùng dùng chung mật khẩu cho nhiều dịch vụ, việc chiếm một tài khoản có thể kéo theo nhiều tài khoản khác.

• Phát tán spam và điều khiển botnet: Tài khoản email hoặc mạng xã hội bị chiếm dụng có thể trở thành công cụ cho chiến dịch spam hoặc phát tán thông tin sai lệch.

• Tống tiền: Đe dọa công bố thông tin đăng nhập nếu nạn nhân không trả tiền, khiến nhiều người hoảng loạn vì không rõ mức độ rủi ro.

Thậm chí, một tài khoản Gmail cá nhân bị xâm nhập cũng có thể mở đường cho việc truy cập vào email khôi phục của dịch vụ doanh nghiệp hoặc tìm thấy các liên kết chứa dữ liệu nhạy cảm.

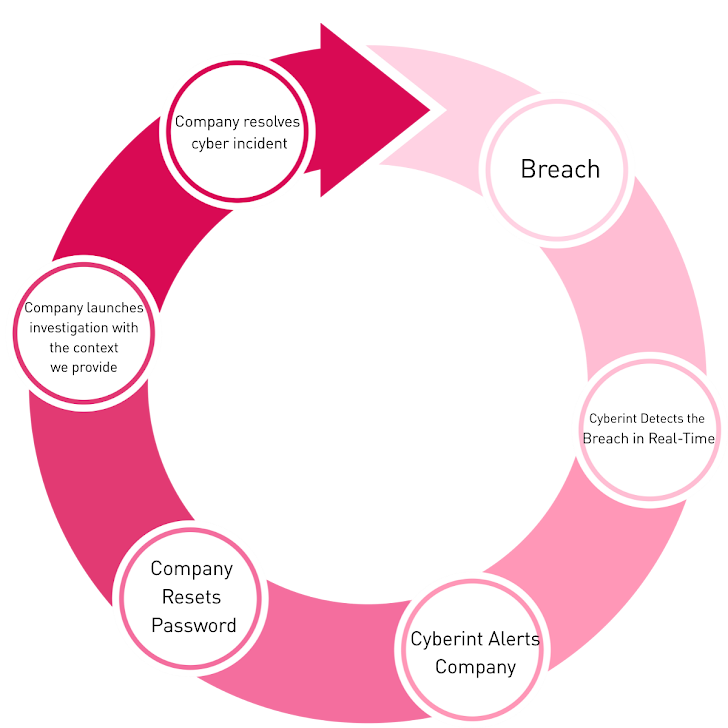

Trước thực trạng trên, Cyberint sử dụng hệ thống thu thập dữ liệu tự động và trí tuệ nhân tạo để giám sát các nguồn trên web công khai, deep web và dark web. Công nghệ này giúp phát hiện thông tin đăng nhập bị rò rỉ, xác định mẫu tên miền, hành vi tái sử dụng mật khẩu và liên kết với thông tin của tổ chức, kể cả khi dữ liệu bị đăng ẩn danh.

Nguồn: The Hacker News

Nguồn: The Hacker News

Đáng chú ý, 46% thiết bị liên quan tới các vụ rò rỉ thông tin đăng nhập doanh nghiệp không được giám sát bằng phần mềm bảo mật đầu cuối. Đây thường là máy tính cá nhân hoặc thiết bị không quản lý, nơi nhân viên truy cập ứng dụng công việc.

Nhờ tích hợp với các nền tảng SIEM và SOAR, cảnh báo có thể ngay lập tức kích hoạt các hành động như thu hồi quyền truy cập hoặc buộc đặt lại mật khẩu, rút ngắn khoảng cách từ phát hiện tới xử lý.

Chiến lược phòng ngừa và giảm thiểu thiệt hại

Không biện pháp đơn lẻ nào có thể loại bỏ hoàn toàn rủi ro rò rỉ thông tin đăng nhập, tuy nhiên, kết hợp nhiều lớp bảo vệ có thể giảm thiểu tác động:

• Chính sách mật khẩu mạnh: Yêu cầu thay đổi định kỳ, không dùng lại trên nhiều nền tảng.

• SSO và xác thực đa yếu tố (MFA): Tăng lớp bảo vệ ngoài mật khẩu.

• Giới hạn tốc độ đăng nhập: Ngăn chặn tấn công dò quét mật khẩu hàng loạt.

• Nguyên tắc tối thiểu quyền truy cập (PoLP): Giảm thiểu thiệt hại khi tài khoản bị xâm nhập.

• Đào tạo nhận thức về phishing: Giúp nhân viên nhận biết và tránh bị lừa.

• Giám sát rò rỉ: Theo dõi chợ đen, diễn đàn, trang paste để phát hiện thông tin bị lộ.

Tuy vậy, nếu việc phát hiện diễn ra muộn, các biện pháp trên khó ngăn được hậu quả. Phát hiện sớm mới là yếu tố quyết định.

Theo các chuyên gia, câu hỏi không còn là “liệu tài khoản của tổ chức có bị rò rỉ hay không” mà là “đã bị rò rỉ bao lâu và đã bị kẻ xấu tìm thấy chưa”. Hàng nghìn thông tin đăng nhập hợp lệ đang được trao đổi hàng ngày, nhiều tài khoản vẫn còn quyền truy cập vào hệ thống doanh nghiệp.

Một khi dữ liệu lọt ra ngoài, gần như không thể thu hồi. Vì vậy, nhận diện và xử lý ngay khi phát hiện là lợi thế hiếm hoi mà các đội an ninh mạng có được để giảm thiểu rủi ro.

Duy Trinh (theo The Hacker News)