Lần đầu tiên phát hiện mã độc đánh cắp thông tin từ hình ảnh trong ứng dụng iOS

(VietQ.vn) - Hãng bảo mật Kaspersky vừa phát hiện mã độc mang tên SparkCat, được cài cắm vào nhiều ứng dụng trên App Store của Apple và Google Play Store, với mục tiêu đánh cắp thông tin hình ảnh để truy cập vào ví điện tử.

Sự kiện: AN TOÀN THÔNG TIN

Chuyên gia bảo mật cảnh báo: Camera an ninh, tivi sẽ là mục tiêu lớn của tin tặc trong năm 2025

Cảnh giác với mã độc chưa từng thấy tấn công iPhone tự động lấy hình ảnh, thông tin nhạy cảm

Cẩn trọng phần mềm chứa mã độc đánh cắp thông tin cá nhân

Công tác bảo đảm an toàn thông tin mạng đối với hệ thống công nghệ thông tin của Văn phòng Quốc hội

Mã độc SparkCat nhắm vào người dùng tiền điện tử trên App Store và Play Store

Theo trang tin tức công nghệ The Verge, đây là lần đầu tiên một phần mềm độc hại sử dụng công nghệ nhận diện ký tự quang học (OCR) để trích xuất văn bản từ ảnh chụp màn hình được phát tán trên App Store.

Hãng bảo mật Kaspersky cho biết, chiến dịch phát tán mã độc này được phát hiện vào cuối năm 2024, trong khi các nền tảng kỹ thuật phục vụ nó có dấu hiệu được tạo ra từ tháng 3 cùng năm.

Ảnh minh họa.

Ảnh minh họa.

Trên nền tảng iOS và một số thiết bị Android, SparkCat hoạt động bằng cách yêu cầu quyền truy cập vào thư viện ảnh khi người dùng sử dụng tính năng hỗ trợ trực tuyến trong ứng dụng bị nhiễm. Nếu người dùng cấp quyền, phần mềm độc hại sẽ sử dụng công nghệ Google OCR để quét và trích xuất văn bản từ ảnh chụp màn hình. Những thông tin quan trọng như mật khẩu ví tiền điện tử hay cụm từ khôi phục (recovery phrase) sẽ bị thu thập và gửi về máy chủ của kẻ tấn công. Sau đó, chúng có thể sử dụng dữ liệu này để chiếm đoạt ví tiền điện tử của nạn nhân.

Kaspersky cho biết, họ không thể khẳng định chắc chắn SparkCat là kết quả của một cuộc tấn công chuỗi cung ứng (supply chain attack) hay do hành vi cố ý từ phía nhà phát triển ứng dụng. Tuy nhiên, công ty đã xác định được ít nhất ba ứng dụng chứa mã độc hiện vẫn có mặt trên App Store:

|

• WeTink – một ứng dụng chat AI • AnyGPT – một ứng dụng AI chatbot khác • ComeCome – một ứng dụng giao đồ ăn |

Các ứng dụng này có vẻ ngoài hợp pháp nhưng lại được thiết kế nhằm mục đích đánh cắp dữ liệu người dùng.

Hơn 242.000 lượt tải xuống ứng dụng nhiễm mã độc

Theo Kaspersky, các ứng dụng trên Play Store và App Store chứa bộ công cụ phát triển phần mềm (SDK) đã bị lợi dụng để đánh cắp tiền mã hóa bằng cách sử dụng OCR, các ứng dụng nhiễm mã độc này đã được tải xuống hơn 242.000 lần chỉ tính riêng trên các thiết bị Android.

"Chúng tôi đã tìm thấy các ứng dụng Android và iOS có nhúng SDK độc hại dùng để đánh cắp cụm từ khôi phục ví tiền mã hóa, một số trong đó vẫn đang xuất hiện trên Play Store và App Store", Kaspersky giải thích.

SDK độc hại trên các ứng dụng Android sử dụng một thành phần Java có tên Spark, được ngụy trang dưới dạng thuật toán phân tích. Nó sử dụng một tệp cấu hình mã hóa lưu trữ trên GitLab, giúp cung cấp các lệnh điều khiển cũng như cập nhật hoạt động trên ứng dụng. Sau đó, mã độc sử dụng trình nhận diện văn bản của Google để trích xuất ký tự từ hình ảnh trên thiết bị, tìm cụm từ khôi phục và đánh cắp tiền từ ví mà không cần mật khẩu.

Một số ứng dụng iOS có chứa mã độcTrên hệ điều hành iOS, thành phần độc hại này có nhiều tên gọi khác nhau như Gzip, googleappsdk hoặc stat. Ngoài ra, nó sử dụng mô-đun mạng im_net_sys để giao tiếp với máy chủ chỉ huy và điều khiển (C2).

"Thành phần độc hại này sẽ tải các mô hình OCR khác nhau tùy thuộc vào ngôn ngữ của hệ thống để phân biệt các ký tự tiếng Latin, tiếng Hàn Quốc, tiếng Trung Quốc và tiếng Nhật trong hình ảnh", Kaspersky phân tích.

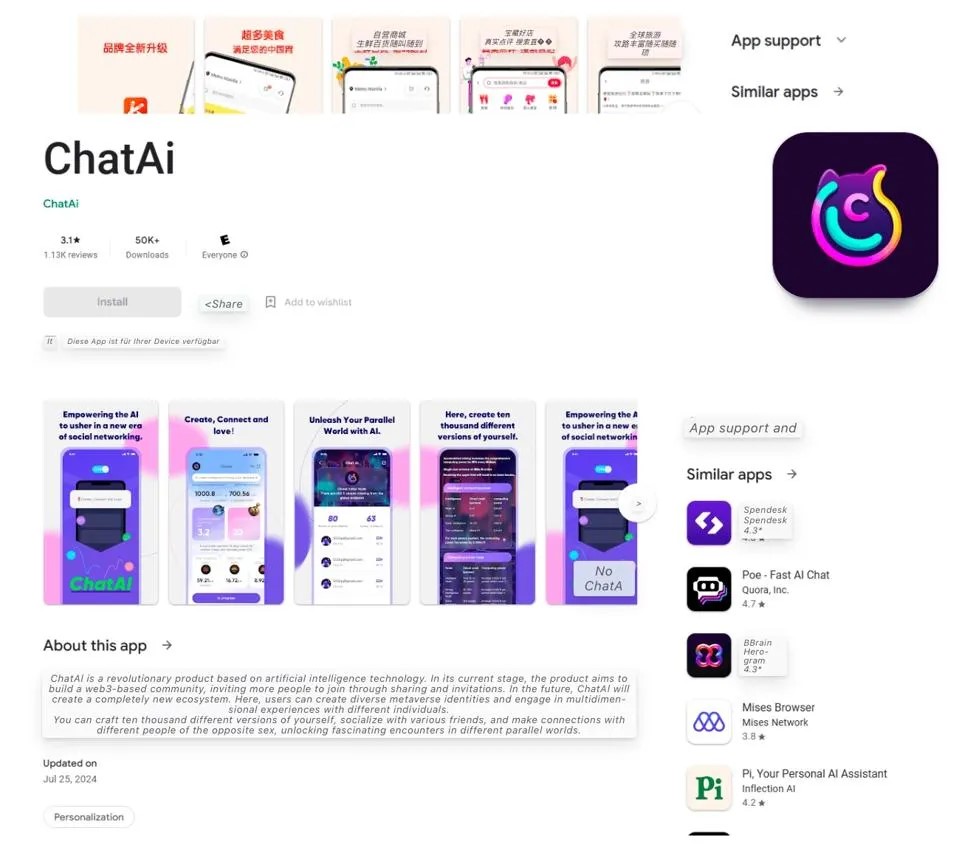

Công ty bảo mật này cũng cho biết một số ứng dụng có mục tiêu nhắm đến quốc gia cụ thể, nhưng chúng vẫn có thể hoạt động ngoài vùng địa lý đã được chỉ định. Hiện tại, có 18 ứng dụng Android và 10 ứng dụng iOS bị nhiễm mã độc này. Trong đó, nhiều ứng dụng vẫn khả dụng và tiếp tục lôi kéo người dùng tải xuống. Một trong những ứng dụng bị Kaspersky báo cáo là ChatAi trên Play Store, với hơn 50.000 lượt cài đặt.

Một trong những ứng dụng bị nhiễm mã độc. Ảnh: Kaspersky

Một trong những ứng dụng bị nhiễm mã độc. Ảnh: Kaspersky

Kaspersky khuyến cáo người dùng không nên lưu trữ cụm từ khôi phục ví tiền mã hóa dưới dạng ảnh chụp màn hình. Thay vào đó, nên sử dụng kho dữ liệu ngoại tuyến hoặc thiết bị lưu trữ được mã hóa để bảo vệ tài sản.

Bên cạnh đó, người dùng cần cẩn trọng khi cấp quyền truy cập thư viện ảnh cho các ứng dụng không rõ nguồn gốc, đồng thời thường xuyên kiểm tra và sao lưu thông tin quan trọng của ví tiền điện tử để tránh rủi ro mất tài sản.

Hiện tại, Apple và Google vẫn chưa đưa ra phản hồi về vụ việc này. Tuy nhiên, phát hiện của Kaspersky đang làm dấy lên lo ngại về mức độ bảo mật của App Store, vốn được coi là hệ thống kiểm duyệt nghiêm ngặt hơn so với Google Play.

Duy Trinh (t/h)