Lỗ hổng nghiêm trọng đe dọa các tòa nhà thông minh và công nghiệp trên thế giới

(VietQ.vn) - Các lỗ hổng trong nền tảng Niagara Framework có thể bị khai thác để giành quyền điều khiển từ xa, làm gián đoạn hoạt động và đe dọa an toàn của các hệ thống điều khiển công nghiệp và tòa nhà thông minh nếu cấu hình không đúng.

Sự kiện: AN TOÀN THÔNG TIN

Chiến dịch gián điệp mạng Fire Ant khai thác lỗ hổng VMware đe dọa hạ tầng số toàn cầu

An toàn thực phẩm: Lỗ hổng từ phân cấp quản lý đến giám sát hậu kiểm

Microsoft cảnh báo lỗ hổng nghiêm trọng, hàng chục nghìn máy chủ rơi vào tầm ngắm của tin tặc

Lỗ hổng nghiêm trọng trong SharePoint bị khai thác diện rộng, ảnh hưởng hơn 75 tổ chức toàn cầu

Các chuyên gia an ninh mạng từ Công ty an ninh mạng Nozomi Networks mới đây đã phát hiện hơn một chục lỗ hổng bảo mật nghiêm trọng trong Niagara Framework – nền tảng do Tridium (một công ty con của Honeywell) phát triển, hiện đang được sử dụng rộng rãi để quản lý các thiết bị như điều hòa (HVAC), chiếu sáng, an ninh và quản lý năng lượng trong các tòa nhà và hệ thống công nghiệp thông minh trên toàn thế giới.

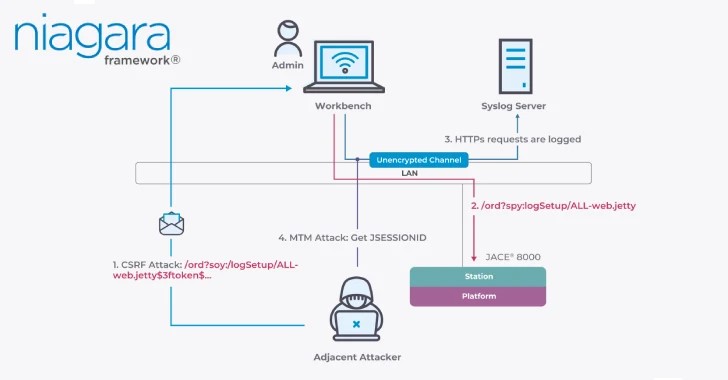

Chuỗi tấn công vào Niagara Framework qua kênh LAN không mã hóa, cho phép tin tặc chiếm quyền quản trị hệ thống.

Chuỗi tấn công vào Niagara Framework qua kênh LAN không mã hóa, cho phép tin tặc chiếm quyền quản trị hệ thống.

Theo đó, Niagara Framework gồm hai thành phần chính: Station – điều khiển các thiết bị kết nối và Platform – môi trường phần mềm nền cung cấp các dịch vụ để vận hành Station. Khi hệ thống Niagara bị cấu hình sai (vô hiệu hóa mã hóa dữ liệu trên thiết bị mạng), các lỗ hổng có thể bị khai thác dễ dàng, đặc biệt nếu kẻ tấn công nằm trong cùng mạng nội bộ (Man-in-the-Middle).

Trong số các lỗ hổng được công bố, nhiều lỗ hổng được đánh giá CVSS 9.8, mức nghiêm trọng nhất gồm:

- CVE-2025-3936, CVE-2025-3937, CVE-2025-3938, CVE-2025-3941, CVE-2025-3944, CVE-2025-3945: liên quan đến phân quyền sai, xử lý mật khẩu không an toàn, thiếu bước mã hóa, khai thác luồng dữ liệu ẩn trong Windows, và xử lý không đúng các tham số trong lệnh.

- CVE-2025-3943 (CVSS 7.3): sử dụng phương thức GET chứa thông tin nhạy cảm.

Theo Nozomi Networks, có thể kết hợp hai lỗ hổng CVE-2025-3943 và CVE-2025-3944 để tạo chuỗi tấn công chiếm quyền điều khiển hệ thống. Khi dịch vụ Syslog được kích hoạt, kẻ tấn công có thể chặn mã chống giả mạo CSRF qua kênh không mã hóa, sau đó dụ quản trị viên truy cập liên kết độc hại để lấy mã phiên làm việc (JSESSIONID) và chiếm quyền truy cập cấp cao.

Tiếp theo, kẻ tấn công có thể tải về khóa riêng liên quan đến chứng chỉ TLS của thiết bị để thực hiện tấn công Adversary-in-the-Middle. Vì cả Station và Platform chia sẻ chung hệ thống chứng chỉ, điều này giúp kẻ xâm nhập có thể thực hiện remote code execution cấp root trên thiết bị, tức là chiếm quyền hoàn toàn.

Hiện, Tridium đã phát hành các bản vá lỗi trong Niagara Framework và Enterprise Security phiên bản 4.14.2u2, 4.15u1 và 4.10u.11. Tuy nhiên, các chuyên gia cảnh báo rằng nếu hệ thống chưa được cấu hình đúng theo hướng dẫn tăng cường bảo mật, các lỗ hổng này vẫn là mối đe dọa lớn đến độ an toàn, khả năng hoạt động liên tục và năng suất.

Ngoài Niagara Framework, Nozomi Networks cũng cảnh báo về các lỗ hổng trong P-Net C library – thư viện mã nguồn mở triển khai giao thức PROFINET cho thiết bị IO. Hai mã lỗi nổi bật gồm:

- CVE-2025-32399: gây vòng lặp vô hạn làm CPU sử dụng 100% tài nguyên.

- CVE-2025-32405: ghi vượt giới hạn bộ đệm kết nối, làm hỏng bộ nhớ và khiến thiết bị không thể hoạt động.

Các lỗi trên đã được vá trong bản P-Net 1.0.2 ra mắt cuối tháng 4/2025.

Trong khi đó, hàng loạt thiết bị công nghiệp khác cũng được phát hiện tồn tại lỗ hổng bảo mật nghiêm trọng, bao gồm: Rockwell Automation PowerMonitor 1000, Bosch Rexroth ctrlX CORE, và camera IB-MCT001 của Inaba Denki Sangyo. Các lỗi này có thể bị lợi dụng để: Lấy cắp mật khẩu truy cập; Điều khiển thiết bị trái phép; Gây gián đoạn hoạt động; Truy cập trái phép dữ liệu, thậm chí xem trực tiếp hình ảnh camera từ xa.

Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) khuyến cáo rằng nếu không cập nhật phần mềm và thực hiện biện pháp bảo mật phù hợp, các lỗ hổng trên có thể bị khai thác để thay đổi cài đặt thiết bị hoặc đánh cắp thông tin người dùng.

Các tổ chức, doanh nghiệp đang sử dụng Niagara Framework và các hệ thống công nghiệp liên quan cần kiểm tra cấu hình, cập nhật phiên bản mới nhất và thực hiện các biện pháp bảo mật theo khuyến nghị của nhà cung cấp nhằm ngăn chặn nguy cơ bị tấn công, đảm bảo an toàn vận hành trong môi trường số ngày càng phức tạp.

Duy Trinh (theo The Hacker News)