Kaspersky cảnh báo xu hướng tấn công ransomware mới

(VietQ.vn) - Hưởng ứng Ngày Quốc tế phòng chống mã độc tống tiền (Anti-Ransomware Day 12/5), Kaspersky công bố báo cáo mới nhất cho thấy ransomware tiếp tục là mối đe dọa an ninh mạng nghiêm trọng toàn cầu.

Sự kiện: AN TOÀN THÔNG TIN

Bổ sung ưu đãi thuế để khuyến khích hoạt động nghiên cứu, phát triển công nghệ và đổi mới sáng tạo

Cảnh báo từ vụ bột ngọt giả, kém chất lượng, san chia, đóng gói lại đe dọa sức khỏe hàng triệu người

Khám phá máy trạm Workstation tại Khóa Vàng – Hiệu năng khủng, trả góp 0%

Cảnh báo mã độc Android mới đánh cắp dữ liệu thẻ tín dụng qua tấn công NFC

Ransomware lan rộng tại nhiều khu vực

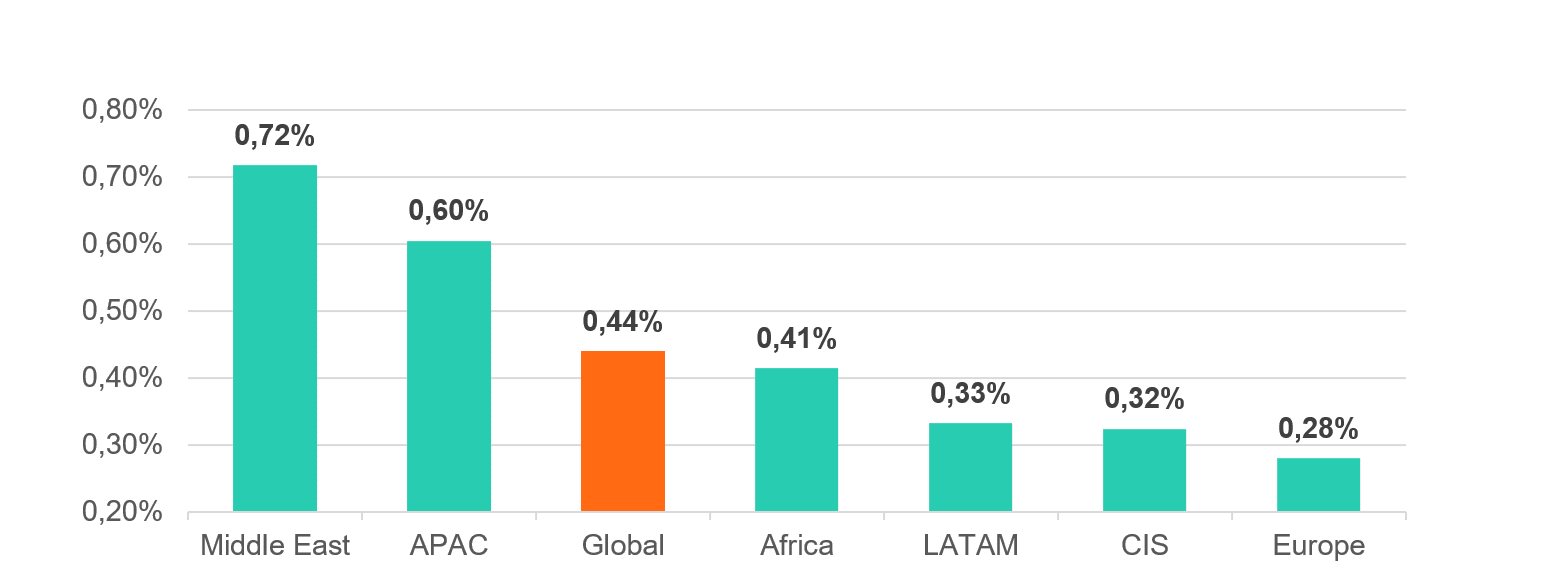

Theo Báo cáo “State of Ransomware 2025” của Tập đoàn an ninh mạng Kaspersky, trong giai đoạn 2023-2024, tỷ lệ người dùng toàn cầu bị ảnh hưởng bởi phần mềm tống tiền (ransomware) tăng nhẹ lên 0,44%. Dù con số có vẻ nhỏ, song bản chất của ransomware là nhắm đến mục tiêu có giá trị cao, chứ không phát tán diện rộng.

Ảnh minh họa

Ảnh minh họa

Dữ liệu từ mạng lưới an ninh của Kaspersky cho thấy, các khu vực Trung Đông, châu Á - Thái Bình Dương (APAC) và châu Phi là những nơi có tỷ lệ người dùng bị tấn công cao nhất. Đặc biệt, khu vực APAC ghi nhận nhiều vụ tấn công vào hệ thống hạ tầng và công nghệ vận hành của các doanh nghiệp, nhất là tại những quốc gia đang phát triển và mới ban hành luật bảo mật dữ liệu. Nguyên nhân đến từ quá trình chuyển đổi số nhanh chóng, diện tấn công mở rộng, trong khi năng lực bảo mật còn chưa đồng đều.

Ở châu Phi, mức độ số hóa thấp hơn và điều kiện kinh tế còn hạn chế nên ransomware chưa phổ biến, song đang có xu hướng gia tăng tại Nam Phi, Nigeria nơi các ngành sản xuất, tài chính, chính phủ đang đẩy mạnh số hóa trong khi năng lực phòng vệ vẫn yếu.

Tại châu Âu, dù thường xuyên bị nhắm tới, nhưng hệ thống pháp lý và khung an ninh mạng vững chắc giúp khu vực này phần nào giảm thiểu rủi ro. Các lĩnh vực sản xuất, nông nghiệp và giáo dục là mục tiêu phổ biến. Trong khi đó, các nhóm tin tặc hoạt động ở các quốc gia thuộc Cộng đồng các quốc gia độc lập (CIS) như Head Mare, Twelve... thường sử dụng công cụ ransomware như LockBit 3.0 để phá hoại tổ chức.

AI và công nghệ tự động hóa đang "tiếp sức" cho mã độc tống tiền

Báo cáo năm nay cảnh báo sự nổi lên của nhóm ransomware FunkSec - hoạt động theo mô hình ransomware dưới dạng dịch vụ (Ransomware-as-a-Service - RaaS), sử dụng các công cụ do AI hỗ trợ để phát triển mã độc và vượt qua các hệ thống phát hiện. FunkSec áp dụng chiến thuật “kép” vừa mã hóa, vừa đánh cắp dữ liệu để đòi tiền chuộc, nhưng lại chọn hướng “giá thấp - số lượng lớn”, khác biệt so với các nhóm đòi hàng triệu USD như Cl0p hay RansomHub. Mô hình RaaS tiếp tục là “đòn bẩy” giúp các nhóm tội phạm mạng ít kỹ năng kỹ thuật vẫn có thể thực hiện tấn công tinh vi, nhờ vào sự hỗ trợ từ nền tảng, công cụ và dịch vụ chia sẻ tiền chuộc.

Đặc biệt, năm 2025 ghi nhận xu hướng lợi dụng các lỗ hổng phi truyền thống. Nhóm Akira đã sử dụng webcam để vượt qua hệ thống phát hiện điểm cuối và xâm nhập mạng nội bộ. Các thiết bị IoT, đồ gia dụng thông minh, phần cứng lỗi cấu hình... đang trở thành điểm yếu bị bỏ ngỏ. Kaspersky cảnh báo, khi các tổ chức ngày càng tăng cường phòng thủ truyền thống, các nhóm tấn công sẽ chuyển sang chiến thuật "đi ngầm", trinh sát nội mạng và di chuyển ngang để tăng độ chính xác khi triển khai ransomware.

Tỷ lệ người dùng có máy tính bị tấn công bởi phần mềm tống tiền mã hóa, theo khu vực. Nguồn: Kaspersky Security Network

Tỷ lệ người dùng có máy tính bị tấn công bởi phần mềm tống tiền mã hóa, theo khu vực. Nguồn: Kaspersky Security Network

Ngoài ra, các mô hình ngôn ngữ lớn (LLM) được phát triển riêng cho mục đích tội phạm mạng đang được buôn bán tràn lan trên dark web, cho phép tạo mã độc, chiến dịch lừa đảo và kỹ thuật xã hội một cách dễ dàng, ngay cả với những kẻ tấn công thiếu kỹ năng. Công nghệ RPA (Tự động hóa quy trình bằng robot) và LowCode cũng có thể bị lợi dụng để phát triển mã độc nhanh chóng, tự động hóa toàn bộ quy trình tấn công.

Cần phòng vệ nhiều lớp và tăng cường nhận thức

Ông Dmitry Galov - Trưởng Trung tâm Nghiên cứu khu vực Nga và CIS của Kaspersky, nhận định: “Ransomware đang nhắm vào mọi quy mô doanh nghiệp, trên mọi khu vực. Các điểm yếu như thiết bị IoT, phần cứng lỗi thời hay cấu hình sai thường bị bỏ qua nhưng lại là mục tiêu lý tưởng của kẻ tấn công. Cách phòng vệ hiệu quả là xây dựng hệ thống bảo mật nhiều lớp, gồm: cập nhật phần mềm, phân đoạn mạng, giám sát theo thời gian thực, sao lưu dữ liệu an toàn và đặc biệt là nâng cao nhận thức người dùng”.

Trước tình hình đó, để giảm thiểu nguy cơ bị ransomware tấn công, Kaspersky khuyến nghị doanh nghiệp cần triển khai một loạt biện pháp phòng vệ đồng bộ. Trước hết, cần trang bị công cụ chống ransomware cho toàn bộ thiết bị đầu cuối, điển hình như Kaspersky Anti-Ransomware Tool - phần mềm miễn phí dành cho doanh nghiệp. Doanh nghiệp cũng nên thường xuyên cập nhật phần mềm trên tất cả thiết bị nhằm vá kịp thời các lỗ hổng bảo mật có thể bị khai thác.

Bên cạnh đó, việc giám sát chặt chẽ các chuyển động bên trong mạng (lateral movement) và dòng dữ liệu ra ngoài sẽ giúp phát hiện sớm các kết nối bất thường. Một yêu cầu quan trọng khác là thiết lập các bản sao lưu dữ liệu ngoại tuyến, giúp khôi phục nhanh chóng nếu bị mã hóa. Kaspersky cũng nhấn mạnh tầm quan trọng của việc triển khai các giải pháp phát hiện mối đe dọa nâng cao (như EDR, anti-APT), đồng thời đào tạo định kỳ cho đội ngũ vận hành an ninh mạng (SOC).

Ngoài ra, doanh nghiệp cần chủ động cập nhật các thông tin về kỹ thuật và chiến thuật tấn công mới của tội phạm mạng thông qua nền tảng Threat Intelligence. Để đáp ứng toàn diện các yêu cầu trên, bộ giải pháp Kaspersky Next được phát triển với khả năng giám sát, phát hiện và phản ứng theo thời gian thực, phù hợp với mọi quy mô tổ chức.

Duy Trinh (theo Kaspersky)