Lỗ hổng nghiêm trọng trong NVIDIA Container Toolkit đe dọa các dịch vụ AI đám mây

(VietQ.vn) - Một lỗ hổng bảo mật nghiêm trọng vừa được phát hiện trong NVIDIA Container Toolkit, bộ công cụ phổ biến hỗ trợ triển khai container sử dụng GPU đang đặt ra rủi ro đặc biệt lớn cho các dịch vụ AI đám mây.

Sự kiện: AN TOÀN THÔNG TIN

Tấn công mạng tăng vọt, ransomware bùng phát: Cần cấp tốc bịt lỗ hổng an ninh

Aflac bị tấn công mạng, nguy cơ rò rỉ thông tin bảo hiểm và số an sinh xã hội của khách hàng

Tin tặc Scattered Spider tấn công mạng vào M&S và Co-op, gây thiệt hại gần 600 triệu USD

Hai ngân hàng UBS và Pictet bị rò rỉ dữ liệu sau vụ tấn công mạng vào nhà cung cấp

Theo trang The Hacker News, lỗ hổng này được định danh là CVE-2025-23266, có điểm CVSS lên tới 9.0/10, được Công ty an ninh mạng Wiz (thuộc Google) đặt tên là NVIDIAScape. Theo mô tả trong khuyến cáo của NVIDIA, lỗi phát sinh trong quá trình khởi tạo container, cho phép kẻ tấn công thực thi mã tùy ý với quyền truy cập cao hơn.

Nếu khai thác thành công, tin tặc có thể leo thang đặc quyền, can thiệp dữ liệu, đánh cắp thông tin nhạy cảm hoặc khiến hệ thống ngừng hoạt động. Lỗ hổng ảnh hưởng tới toàn bộ các phiên bản NVIDIA Container Toolkit đến 1.17.7 và GPU Operator đến 25.3.0. Phiên bản đã được vá là 1.17.8 và 25.3.1. NVIDIA Container Toolkit là tập hợp thư viện và tiện ích cho phép người dùng xây dựng và vận hành container tăng tốc bằng GPU, còn GPU Operator tự động triển khai các container này trên các nút GPU trong hệ thống Kubernetes.

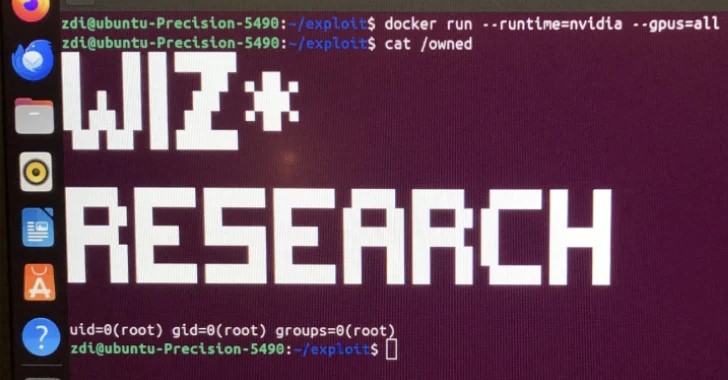

Màn hình mô phỏng quá trình khai thác lỗ hổng CVE-2025-23266 cho thấy tin tặc có thể chiếm quyền root chỉ với vài dòng lệnh trong container sử dụng NVIDIA GPU. Ảnh: Wiz

Màn hình mô phỏng quá trình khai thác lỗ hổng CVE-2025-23266 cho thấy tin tặc có thể chiếm quyền root chỉ với vài dòng lệnh trong container sử dụng NVIDIA GPU. Ảnh: Wiz

Theo Wiz, lỗ hổng CVE-2025-23266 ảnh hưởng tới 37% môi trường điện toán đám mây, trong đó các container AI được triển khai trong môi trường dùng chung có thể bị tin tặc lợi dụng để xâm nhập và đánh cắp mô hình AI, dữ liệu độc quyền của các khách hàng khác chỉ bằng một đoạn mã Dockerfile ba dòng.

Nguyên nhân gốc rễ là sai sót trong cấu hình hook createContainer của chuẩn Open Container Initiative (OCI). Hook này được kích hoạt với thư mục làm việc là root của container, cho phép tin tặc dễ dàng tải thư viện độc hại từ trong chính container.

Các chuyên gia bảo mật của Wiz cho biết: “Bằng cách sử dụng biến môi trường LD_PRELOAD trong Dockerfile, kẻ tấn công có thể buộc hook nvidia-ctk nạp thư viện độc hại. Toàn bộ chuỗi khai thác chỉ cần một đường dẫn đơn giản từ chính image của container”.

Đáng lo ngại hơn, đây không phải là sự cố đầu tiên. Trước đó vài tháng, Wiz từng công bố lỗ hổng khác (CVE-2024-0132 và CVE-2025-23359) cũng trong NVIDIA Container Toolkit với khả năng chiếm quyền toàn bộ máy chủ.

Theo Wiz, trong khi cộng đồng vẫn đang lo ngại những rủi ro AI “tương lai”, thì các lỗ hổng hạ tầng truyền thống trong chuỗi công nghệ AI mới là mối đe dọa tức thời.

“Lỗ hổng lần này cũng cho thấy một thực tế rằng container không phải là hàng rào bảo mật đủ mạnh. Đặc biệt trong môi trường đa người dùng, luôn cần có biện pháp cô lập nghiêm ngặt hơn, như sử dụng máy ảo để bảo vệ an toàn hệ thống”, báo cáo của Wiz nhấn mạnh.

Trước thực trạng trên, các chuyên gia khuyến nghị các đơn vị đang vận hành dịch vụ AI dựa trên container nên ngay lập tức cập nhật lên phiên bản mới nhất của NVIDIA Container Toolkit và GPU Operator, đồng thời rà soát hệ thống để phát hiện sớm dấu hiệu khai thác.

Duy Trinh (theo The Hacker News)