Mã độc NotPetya tấn công tại châu Âu, người dùng Việt làm sao để tránh?

(VietQ.vn) - Trước việc mã độc NotPetya đang tấn công mạnh mẽ ở châu Âu, các hãng bảo mật Việt Nam cũng đã có khuyến cáo gửi tới người dùng.

Mã độc Xavier tấn công 800 ứng dụng Google Play mạnh tới mức nào?

Người tạo ra mã độc ransomware từng là kỹ sư của Facebook và Yahoo!

Làm thế nào để điện thoại của bạn thoát khỏi 36,5 triệu Android bị mã độc Judy tấn công?

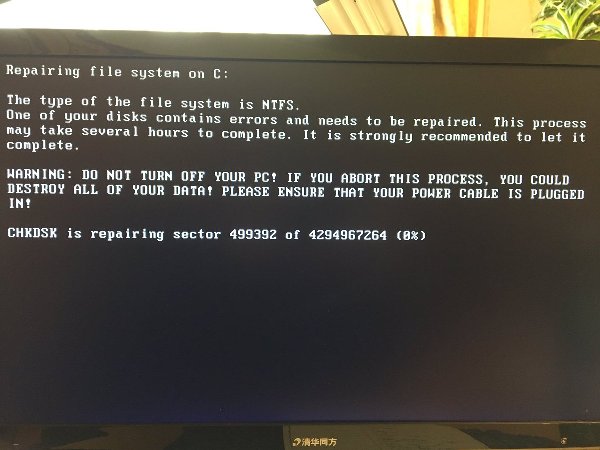

Những ngày qua, các nhà nghiên cứu của hãng bảo mật Kaspersky Lab đã tốn không ít công sức để điều tra một làn sóng tấn công mới của ransomware nhắm vào các tổ chức trên toàn thế giới.

Trong quá trình đó, Kaspersky đã phát hiện ra một ransomware hoàn toàn mới và đặt tên nó là NotPetya (Ransomware là tên gọi một loại malware - phần mềm độc hại, có khả năng chặn người dùng truy cập vào máy tính hoặc dữ liệu của mình. Nạn nhân phải trả một số lượng tiền chuộc nếu muốn lấy lại thông tin).

Theo số liệu thống kê từ các hệ thống giám sát của Kasperksy, đã có khoảng 2.000 cuộc tấn công liên quan đến NotPetya tính đến thời điểm hiện tại. Các tổ chức bị ảnh hưởng nhiều nhất là ở Nga và Ukraine, và Kaspersky cũng ghi nhận nhiều cuộc tấn công khác ở Ba Lan, Ý, Anh, Đức, Pháp, Mỹ và nhiều quốc gia khác.

"Đây là một tấn công vô cùng phức tạp, bao gồm nhiều hình thức tấn công. Chúng tôi có thể xác nhận là một lỗ hổng EternalBlue của hệ điều hành đã được chỉnh sửa và được sử dụng cho sự lây lan này trong mạng lưới doanh nghiệp", Kaspersky Lab cho hay.

Trước tình trạng mã độc này hoành hành dữ dội trên thế giới, hãng bảo mật của Nga khuyến nghị tất cả các doanh nghiệp cập nhật ngay các bản vá mới nhất cho Windows, kiểm tra các giải pháp bảo mật của tất cả các phần mềm, ứng dụng và chắc chắn là đã sao lưu dữ liệu cũng như phát hiện được ransomware kịp thời.

Ngoài ra, khách hàng doanh nghiệp nên đảm bảo các phương pháp bảo mật đã được kích hoạt, bật thành phần KSn/System Watcher, kèm theo đó là sử dụng tính năng AppLocker để vô hiệu hóa các hoạt động của bất kỳ tập tin nào có tên “perfc.dat" cũng như tiện ích PSExec từ bộ Sysinternals Suite. Liên quan đến vấn đề này, vào ngày 28/6, các công ty về an ninh, bảo mật trong nước như BKAV, CMC cũng đã gửi khuyến cáo đến khách hàng.

Theo thông tin từ BKAV, mã độc Petya có biến thể là Petrwrap có thể tận dụng các công cụ để lây lan sang các máy tính khác trong mạng, gây tê liệt hệ thống nhiều ngân hàng, sân bay, máy ATM và một số doanh nghiệp lớn tại châu Âu. Tuy nhiên, đến thời điểm hiện tại, phạm vi lây nhiễm của loại mã độc tống tiền mới này chủ yếu vẫn ở các nước Đông Âu và chưa có thông tin về việc máy tính tại Việt Nam bị lây nhiễm.

Còn theo phân tích của công ty CMC, người dùng gia đình hiện sử dụng yahoo mail hay gmail là an toàn, vì hệ thống lọc mã độc của các hãng đủ khả năng cách ly các email có mã độc. Tuy nhiên, các hòm thư điện tử do doanh nghiệp, tổ chức tự vận hành, đặc biệt là các máy chủ chạy mail servers trên Windows, các tổ chức, doanh nghiệp sở hữu địa chỉ email dạng [email protected] hoặc [email protected] dễ bị lây nhiễm hơn.

Tại Việt Nam, mặc dù nhiều hệ thống máy đã bị WannaCry xâm nhập và càn quét nhưng vẫn còn rất nhiều hệ thống, đặc biệt là các hệ thống máy chủ chưa được cập nhật bản vá mới nhất cho lỗ hổng EnternalBlue. Theo thống kê của CMC, hiện vẫn còn hơn 9700 máy chủ public Internet có nguy cơ lây nhiễm rất cao với các mã độc khai thác qua EnternalBlue. Phần lớn các máy chủ này thuộc về các tập đoàn, công ty và tổ chức lớn. Với tình trang các máy chủ và máy cá nhân dùng ko được vá như hiện tại, việc lây lan ồ ạt tại Việt Nam trong thời gian ngắn là điều có thể xảy ra.

Để phòng ngừa nguy cơ mã độc tấn công, chuyên gia Bkav khuyến cáo người dùng nên sao lưu dữ liệu thường xuyên, cập nhật bản vá cho hệ điều hành, đồng thời chỉ mở các file văn bản nhận từ internet trong môi trường cách ly Safe Run. Người dùng cũng cần cài phần mềm diệt virus thường trực trên máy tính để được bảo vệ tự động.

CMC cũng khuyến cáo người dùng Việt Nam không được mở các tập tin đính kèm nếu không chắc chắn là an toàn; không liên hệ tới địa chỉ email [email protected] để tìm cách trả tiền chuộc vì hòm thư này đã bị khóa; nhờ chuyên gia khôi phục dữ liệu nếu bị lây nhiễm...

Bên cạnh đó, người dùng có thể download và tải bản vá lỗi MS17-010 từ trang chủ Microsoft tương ứng với hệ điều hành Windows đang dùng và chặn các kết nối Internet từ các máy khác vào cổng 445 trên máy tính của mình.

Phong Lâm